Über die Pläne hatte ich, glaube ich, schon vor einem Jahr geschrieben. Immerhin: Redmonds Mühlen malen langsam, aber irgendwann gibt es auch Ergebnisse. Nachdem das neue Mac OS Snow Leopard nun serienmäßig mit einem rudimentären Virenscanner ausgeliefert wird, zieht wenige Wochen auch Microsoft offiziell nach. Die Software mit dem Namen Security Essentials wird im Laufe des Dienstags die geschlossene Beta-Phase verlassen und allen Windows-Nutzern kostenlos zur Verfügung stehen. Eine Registrierung ist nicht nötig.

Über die Pläne hatte ich, glaube ich, schon vor einem Jahr geschrieben. Immerhin: Redmonds Mühlen malen langsam, aber irgendwann gibt es auch Ergebnisse. Nachdem das neue Mac OS Snow Leopard nun serienmäßig mit einem rudimentären Virenscanner ausgeliefert wird, zieht wenige Wochen auch Microsoft offiziell nach. Die Software mit dem Namen Security Essentials wird im Laufe des Dienstags die geschlossene Beta-Phase verlassen und allen Windows-Nutzern kostenlos zur Verfügung stehen. Eine Registrierung ist nicht nötig.

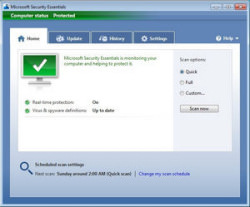

Das Programm soll leise und ressourcenschonend im Hintergrund laufen und dem Anwender eigentlich nur dann auffallen, wenn etwas Ungewöhnliches im System bemerkt wurde. Deshalb könne Security Essentials auch auf langsameren Maschinen bedenkenlos eingesetzt werden, so Microsoft. „Die Kunden haben uns gesagt, dass sie den Schutz von Echtzeit-Sicherheitssoftware in Anspruch nehmen möchten. Wir wissen aber, dass nur die wenigsten dafür zahlen können oder wollen“, sagte eine US-Sprecherin des Unternehmens. „Mit Microsoft Security Essentials bekommen die Leute einen High-Quality-Schutz, der sich einfach besorgen und anwenden lässt – und sie nicht stört.

Laut Pressetext äußerte sich die europäische Vertretung von Microsoft bereits weniger euphorisch. „Wir sind der Ansicht, dass wir damit ein gutes Paket anbieten, das in Kombination mit anderen Microsoft-Produkten guten Schutz bietet“, heißt es beim MS-Sicherheitssprecher Gerhard Göschl. Die integrierte Firewall von Windows sowie der Phishing-Schutz im Internet-Explorer würden zusätzliche Hürden für Schadcode darstellen. Für den Einsatz in Unternehmen oder bei „manchen Privatanwendern“ sei dies allerdings noch immer zu wenig.

Neue Stellenangebote

|

Growth Marketing Manager:in – Social Media GOhiring GmbH in Homeoffice |

|

|

Senior Social Media Manager:in im Corporate Strategy Office (w/d/m) Haufe Group SE in Freiburg im Breisgau |

|

|

Social Media und Content-Marketing Spezialist (m/w/d) HELDELE GmbH in Salach |

Aber, was sagen wir da? Richtig: Einem geschenkten AV-Programm schaut man nicht ins Maul. Probiert es zumindest einmal aus. Wie gesagt: Auch das Apple-Angebot bietet nur hinreichenden – aber keinen kompletten Schutz. Security Essentials läuft mit Windows XP (SP2 oder SP3), Windows Vista and Windows 7.

(André Vatter)

Ähm, eine Frage hätte ich da: und was geschieht mit der bereits installierten, von anderen Anbietern gekaufte Anti-Viren-Software? Können beide Systeme parallel laufen oder muss man sich für eines entscheiden? Wenn ich das richtig in Erinnerung habe, heißt es ja immer, man soll nur EIN solches Programm nutzen… oder?

Und wenn man sich entscheiden muss, werde ich sicherlich nicht die bezahlte Software von Leuten, die sich tagtäglich damit beschäftigen gegen ein Nebenprodukt von Microsoft austauschen.

Aber bevor sich mein Post jetzt negativ anhört: Ich find’s gut, dass die da was machen aber ich sehe nicht ganz den Sinn, weil man ja eh schon sowas auf dem Rechner hat (haben sollte).

Das Angebot dürfte sich wohl hauptsächlich an all jene User wenden, die keinen Virenscanner installiert haben Alexander, also all jene die sich bisher keine professionelle Lösung leisten wollten oder konnten.

Ach so, danke Meik!

Nun aber es gibt ja für Windows auch genügend andere gute kostenlose Virenscanner mit dem man sein System schützen kann, also erweitert das die Auswahl ja nur ein wenig.

Lieben Gruß

Sven

Der Beitrag kommt ganz schön spät.

Auch wenn die Open Beta jetzt erst beginnt, so gibt es die Security Essentials schon eine ganze Weile.

Seit etwa 2 Monaten schützt Sie meine Windows 7 Rechner und ich bin bisher sehr angetan davon, da es ressourcenschonend ist und bisher alle Bedrohungen erkannt und neutralisiert hat.

Habe bis dato immer kostenlose Virenscannern von anderen Anbietern ala AntiVir o.ä. benutzt. Werde mir das nachher mal angucken. Und wenn es etwas taugt, wäre ich auch nicht abgeneigt es weiterhin zu nutzen.

5: Die Beta war geschlossen – Teilnehmer wurden schon nach wenigen Tagen nicht mehr zugelassen. Heute geht Security Essentials für alle live.

„Über die Pläne hatte ich, glaube ich, schon vor einem Jahr geschrieben. “ Vor einem Jahr??

Darauf habe ich gewartet. Mal schauen was das Tool so zu bieten hat.

Scheint aber noch nicht so weit zu sein: Sie halten sich anscheinend in einem Land oder einer Region auf, wo Microsoft Security Essentials nicht verfügbar ist. Vielen Dank für Ihr Interesse an Microsoft Security Essentials.

Kann mal bitte jemand Bescheid geben, wenn es soweit ist?

@René: Microsoft eben. 🙂

Kurz nachdem bei uns die Meldung online ging, gab es auch eine deutsche Pressemitteilung, nach der Security Essentials „ab sofort zum Download“ bereitstehen soll. http://www.microsoft.com/germany/presseservice/detail.mspx?id=532836

Noch ein wenig Geduld, wie es aussieht, wird die Seite ja gerade überarbeitet….

Danke André 🙂 Gleich mal testen. Aber viel gespannter bin ich ehrlich gesagt auf Avast! 5: http://renefischer.ws/avast-5-steht-vor-der-tur

Ich gehe jetzt mal ohne Vorurteil davon aus, dass es nicht besser sein kann als das System an sich. 😀

Hast du bereits vor einem Jahre hier geschrieben, André?

@14: Nein, aber ich bin ja schon etwas länger unterwegs. Drüben, bei onlinekosten.de. 🙂

hier geht’s:

http://www.microsoft.com/security_essentials/

Very nice, vielen Dank für die Info. Werd’s mir holen – kostet ja nix.

Microsoft Security Essentials als kostenloser Virenschutz für XP, Vista und Windows-7…

Microsoft stellt ab sofort den Anti-Malware-Service “Microsoft Security Essentials” kostenlos für Privatnutzer als Download zur Verfügung. Die Security-Software bietet einen wirksamen Schutz für Computer und Notebooks vor Vir…

Hi,

schaut mal bzgl. der „nicht verfügbar“ Meldung hier nach, vielleicht hilft das:

http://michael-schwarz.blogspot.com/2009/10/microsoft-security-essentials-in-ihrem.html

Grüße,

Michael

Ich werde es versuchen